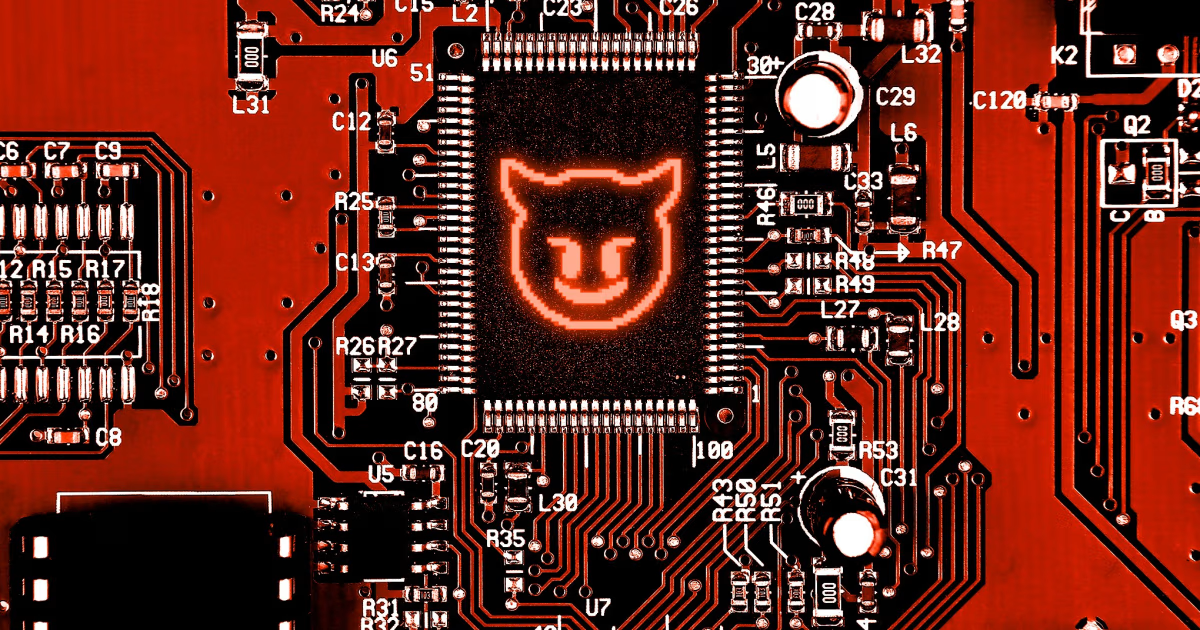

2017 წლის შემდეგ გამოსული თითქმის ყველა Linux დისტრიბუცია ამჟამად მოწყვლადია უსაფრთხოების ხარვეზის მიმართ, რომელსაც "Copy Fail" ეწოდება. იგი ნებისმიერ მომხმარებელს აძლევს საშუალებას, მიანიჭოს საკუთარ თავს ადმინისტრატორის პრივილეგიები. ექსპლოიტი, რომელიც ოთხშაბათს გასაჯაროვდა როგორც CVE-2026-31431, იყენებს Python სკრიპტს, რომელიც მუშაობს ყველა მოწყვლად Linux დისტრიბუციაზე და არ საჭიროებს "დისტრიბუციაზე მორგებულ ოფსეტებს, ვერსიის შემოწმებას ან ხელახალ კომპილაციას", აცხადებს უსაფრთხოების კომპანია Theori, რომელმაც ხარვეზი აღმოაჩინა.

DevOps ინჟინერი Jorijn Schrijvershof განმარტავს, რომ Copy Fail-ს განსაკუთრებით საშიშს ხდის ის ფაქტი, რომ მონიტორინგის ხელსაწყოებმა შეიძლება ვერ შეამჩნიონ იგი: "Page-cache-ის კორუფცია არასდროს ნიშნავს გვერდს როგორც dirty. Kernel-ის writeback მექანიზმი არასდროს აბრუნებს მოდიფიცირებულ ბაიტებს დისკზე." შედეგად, "AIDE, Tripwire, OSSEC და ნებისმიერი მონიტორინგის ხელსაწყო, რომელიც ამოწმებს დისკზე არსებულ checksum-ებს, ვერაფერს ამჩნევს."

Copy Fail Theori-ის მკვლევარებმა აღმოაჩინეს თავიანთი AI ინსტრუმენტის, Xint Code-ის დახმარებით. Taeyang Lee-მ გადაწყვიტა შეესწავლა Linux-ის crypto ქვესისტემა და შექმნა მოთხოვნა (prompt) ავტომატიზებული სკანირებისთვის, რომელმაც "დაახლოებით ერთ საათში" რამდენიმე მოწყვლადობა გამოავლინა.

ექსპლოიტის გასაჯაროების გვერდის თანახმად, Copy Fail-ის პატჩი Linux-ის მთავარ ბირთვს (mainline kernel) 1 აპრილს დაემატა. თუმცა, მკვლევარებმა ექსპლოიტის დეტალები საჯაროდ გამოაქვეყნეს მანამ, სანამ ყველა დაზარალებული დისტრიბუცია პატჩს გამოუშვებდა. ზოგიერთმა დისტრიბუციამ, როგორიცაა Arch Linux, RedHat Fedora და Amazon Linux, უკვე გამოუშვა პატჩები, მაგრამ ბევრმა სხვამ პრობლემის მყისიერად მოგვარება ვერ შეძლო.

წყარო: theverge.com